Controllo Accessi

Limita l'accesso al personale autorizzato

Per controllo accessi si intende un sistema che permette la regolazione del transito delle persone all'interno di determinate aree, garantendo o negando l’accesso e registrandone gli eventi. Particolari terminali di controllo accessi, muniti di tastiera e display, vengono utilizzati per la registrazione delle presenze in ambito lavorativo.

In generale i prodotti che SEI Sistemi di Sicurezza offre si distinguono in tre categorie, differenti per il tipo di tecnologia utilizzata: controllo accessi di tipo meccanico, elettronico o meccatronico.

Sistemi Meccanici

Sistemi Elettronici

Il controllo accessi tramite sistemi elettronici prevede l’utilizzo di titoli di accesso come badge o altri supporti codificati precedentemente; i sistemi più evoluti possono contenere anche dati biometrici.

Nell'ambito elettronico i primi sistemi di controllo accessi erano costituiti da terminali di lettura per tessere a banda magnetica, ancora molto diffusi nelle installazioni esistenti. Oggi i sistemi di controllo accessi più diffusi sono basati sulle tecnologie RFID (Radio Frequency IDentification), che consentono la lettura delle credenziali con sistemi “contactless”: basta solo avvicinare il titolo di accesso (badge, tag o quant’altro) al lettore, senza alcun contatto.

I sistemi di controllo accessi RFID possono essere di vari tipi e sono stati sviluppati da diversi produttori mondiali per adattarsi alle esigenze di mercato.

SEI Sistemi di Sicurezza è in grado di offrirti i più innovativi sistemi di autenticazione tramite apparati mobile (smartphone, smartwatch, ecc) che sfruttando la comunicazione bluetooth e NFC creano delle credenziali virtuali, che rendono l’infrastruttura veloce e molto semplice da gestire.

Sistemi 125Khz

Sistemi 125Khz

Il chip contenuto nel titolo di accesso (tessera formato ISO, adesivo, tag generico) è a sola lettura, ovvero viene letto dal terminale che permette l’apertura del varco, ma non può essere sovrascritto. Di conseguenza il badge non può contenere informazioni sul suo utilizzatore, ma consentirà l’apertura del varco per il solo presupposto di essere appoggiato al lettore.

Il software di gestione permette molteplici attività tra cui l’interfacciamento con il gestionale per l’organizzazione delle paghe.

La tecnologia 125KHz è sconsigliata per applicazioni di sicurezza.

Sistemi 13,56MHz

Sistemi 13,56MHz

Possono utilizzare varie tipologie di standard, ad esempio: Mifare, HID, ecc.

I supporti dispongono di una memoria interna riscrivibile e sono in grado di contenere molte informazioni, anche di diverse applicazioni.

La particolarità nell’utilizzo di tali tessere risiede nella loro capacità di contenere dati biometrici (a titolo di esempio: template di impronte digitali, iride dell’occhio, geometria della mano).

Molto più sicuri ma la distanza massima di lettura è di pochi centimetri.

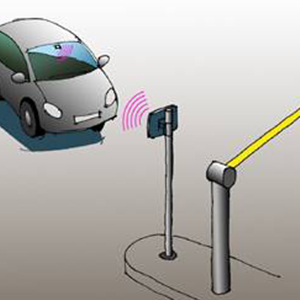

Sistemi Long Range

Ideali per le applicazioni veicolari o industriali, i più diffusi sono quelli in alta frequenza 2,4GHz VHF che utilizzano tag attivi con batteria (tipo telepass) o quelli UHF (normalmente 868 MHZ) che prevedono tag passivi che non necessitano di batterie per il funzionamento, riducendo di fatto la distanza massima di lettura ma rendendo più economiche le applicazioni su larga scala.

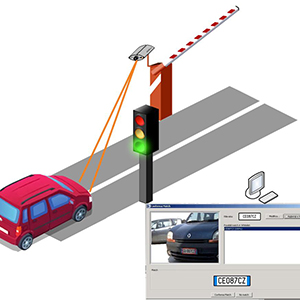

Sistemi di riconoscimento automatico targhe (LPR)

Sono costituiti da telecamere con algoritmi OCR in grado di leggere il numero di targa rendendolo fruibile per le dovute comparazioni. Tali tipi di sistemi devono essere molto precisi, per tale motivo sono costituiti da telecamere in grado di rilevare immagini di alta qualità che evidenzi al meglio la targa ed un software (appunto OCR) in grado di estrapolare il numero da tale immagine.

Autenticazione con dispositivi Mobile

Il terminale di controllo accessi comunica con il dispositivo mobile (smartphone, tablet, ecc) attraverso la tecnologia NFC - disponibile per i dispositivi Android - o attraverso la tecnologia bluetooth - disponibile per tutti i dispositivi - permettendo la gestione in tempo reale delle autorizzazioni.

La comunicazione tra dispositivo mobile e testa di lettura avviene sempre con elevati livelli di protezione, da una distanza di pochi centimetri (NFC) fino a distanze superiori (NFC+bluetooth in modalità combinata).

I vantaggi del controllo accessi elettronico con dispositivi mobili sono:

- Assegnazione credenziali di accesso a distanza: le credenziali possono essere inviate a persone che non possono riceverle fisicamente e hanno la necessità di accedere ad un varco.

- Rapidità di assegnazione/rimozione delle credenziali: sia l'attribuzione dell'autorizzazione che la sua rimozione viene fatta dal server e trasmessa al dispositivo mobile in automatico.

- Impossibilità di cedere le credenziali: le credenziali fisiche come le tessere possono essere cedute a terze persone non autorizzate.

- Comodità: tutti noi possediamo almeno uno dispositivo mobile connesso ad internet e lo portiamo sempre con noi.

Gli ormai datati badge a 125 KHz e alcune tecnologie a 13,56 MHz risultano facilmente duplicabili mettendo a serio rischio la sicurezza degli accessi. Questo impone il passaggio a soluzioni personalizzate che considerino le continue evoluzioni tecnologiche.

Ciascuna tecnologia di lettura si abbina ad un’elettronica tramite una connessione fisica (clock & data, wiegand, ecc.). Il tutto può essere integrato in un unico oggetto che diventa un vero e proprio terminale di controllo accessi che potrà operare autonomamente o con un sistema software superiore attraverso una connessione seriale o ethernet.

A breve sarà disponibile un nuovo standard (ONVIF profilo C) che renderà possibili l’interoperabilità dei sistemi di controllo accessi di diversi produttori, così come sta avvenendo nella videosorveglianza.

Sistemi Meccatronici

Cilindri o maniglie elettroniche

L’elemento è in grado di leggere una credenziale (badge, telecomando, NFC) e sbloccare la porta permettendo l’accesso con le logiche stabilite. Nelle configurazioni più complete tali tipi di cilindri possono dialogare con software centralizzati grazie alle comunicazioni senza fili che integrano al loro interno.

Tutto ciò permette un controllo e un’analisi degli accessi che rende il livello di sicurezza molto elevato.

Cilindri meccatronici

L’autorizzazione all'accesso e la relativa verifica avviene in due fasi: la porta può essere aperta solo se vi è corrispondenza meccanica della chiave collegata alla validazione elettronica.

Questo sistema certificato si adatta a diversi contesti organizzativi grazie alla sua struttura modulare. Come per i cilindri elettronici il sistema può dialogare tramite una connessione senza fili ad un software di gestione per rendere ottimale il controllo e la sicurezza degli accessi.

I marchi installati